Reforce a prevenção de fraudes online para proteger a confiança nos negócios digitais

À medida que dados sensíveis transitam pela Internet, a prevenção de fraudes online tornou-se a pedra angular do sucesso de qualquer negócio digital, especialmente de comércio eletrônico e serviços financeiros. As ciberameaças continuam a evoluir, aumentando tanto o volume quanto a sofisticação dos ataques. Isso inclui tentativas de roubo de conta e esquemas de fraude automatizados e manuais, como credential stuffing, ataques de phishing, testes de cartão, fraudes de identidade sintética e fraudes de pagamento.

Para se manter à frente, essas empresas devem adotar uma estratégia de segurança proativa e de múltiplas camadas para proteger seus serviços, tornar a experiência mais fluida e construir confiança duradoura com o usuário. Uma estratégia de segurança abrangente inclui um parceiro de tecnologia confiável que forneça uma plataforma de edge integrada com os produtos e serviços de que você precisa para isso.

Isso inclui proteção de rede com arquitetura de zero-trust, firewalls, gerenciamento de bots e detecção de dispositivos para uma autenticação segura. Um Web Application Firewall (WAF) protege as aplicações, enquanto a criptografia e os controles de acesso protegem os dados confidenciais. Integrações flexíveis garantem que as medidas de segurança se adaptem às suas necessidades de negócios.

Essa abordagem executa a detecção de fraude diretamente no edge, antes de atingir suas aplicações e origens. Além disso, a observabilidade contínua garante que possíveis ameaças sejam identificadas e mitigadas precocemente, reduzindo o impacto em sua reputação de marca e na experiência do usuário e minimizando o atrito em todos os pontos de contato.

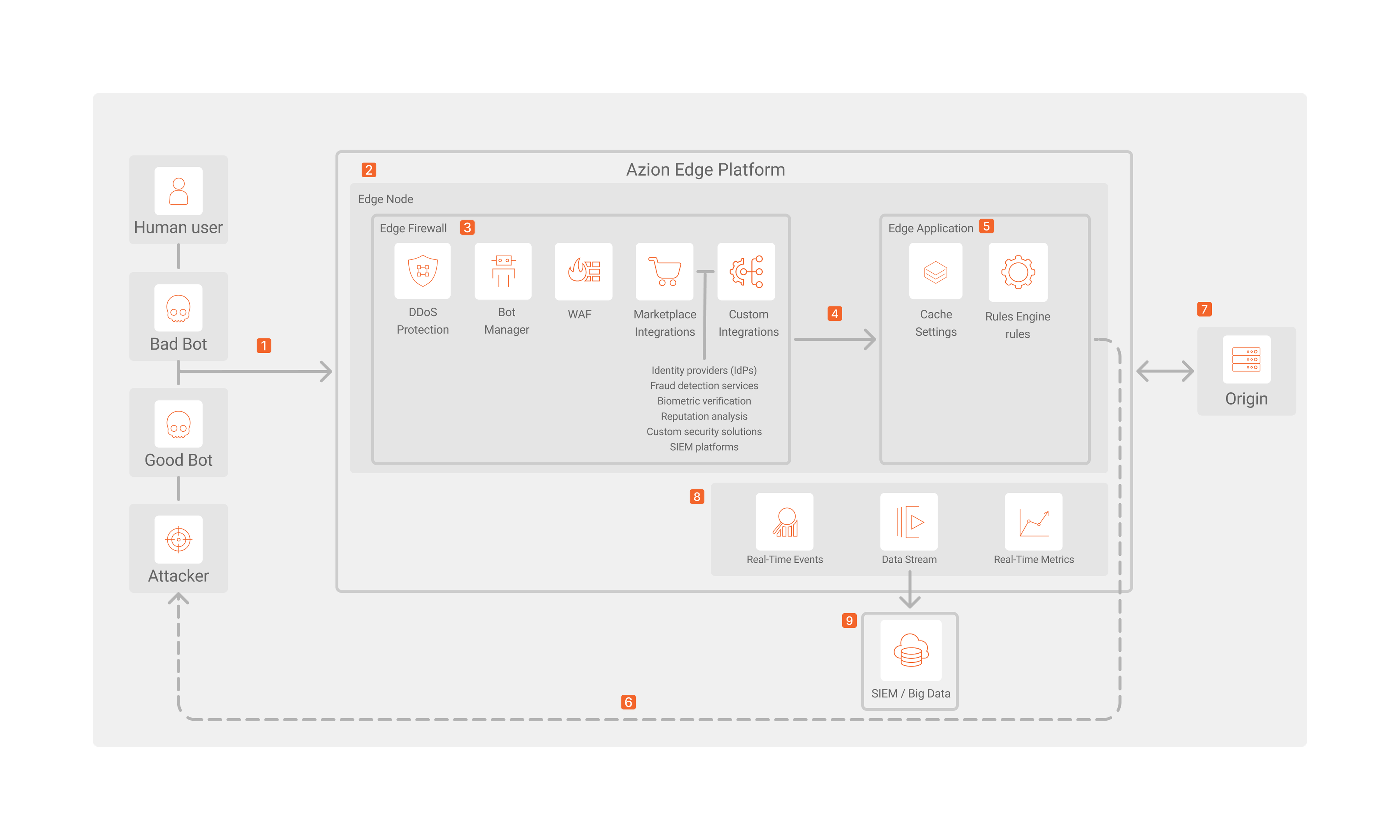

Diagrama de prevenção de fraudes online

Fluxo de dados na prevenção de fraudes online

- Uma requisição chega à Plataforma de Edge da Azion.

- A plataforma possui seus próprios mecanismos de segurança, incluindo monitoramento e detecção de ameaças em tempo real, criptografia, controles de acesso, protocolos e firewalls distribuídos. Ela também adere aos requisitos de conformidade (PCI, SOC, LGPD/GPDR) e possui uma equipe (Security Response Team, SRT) que a monitora constantemente.

- A plataforma envia a requisição para o edge node mais saudável.

- Após chegar ao node, a requisição é analisada pelo Edge Firewall:

- O DDoS Protection verifica se há possíveis ataques DDoS ou DoS, bloqueando ou permitindo a requisição. O produto é ativado automaticamente em todas as contas.

- O Bot Manager atribui uma pontuação e classifica a requisição; em seguida, executa a ação preventiva predefinida:

allow,deny,drop,redirect,custom_html,random_delayehold_connection. - As WAF Rules são aplicadas e executadas.

- O Rules Engine executa regras de segurança com base nos critérios e comportamentos configurados.

- As integrações do Marketplace da Azion para segurança são executadas para completar a análise e verificação.

- Provedores de identidade (IdPs).

- Serviços de detecção de fraude.

- Verificação biométrica.

- Análise de reputação.

- Com base nas configurações de firewall, gerenciamento de contas e integrações, o sistema nega qualquer requisição não autorizada. Caso contrário, a requisição continua o fluxo para o Edge Application.

- Edge Application executa todas as configurações, de acordo com a requisição:

- Regras de cache otimizadas e configurações avançadas de chave de cache para melhorar a entrega e a eficiência do conteúdo.

- Grupos de dispositivos com configurações direcionadas com base nos tipos de dispositivos para melhor controle e segurança.

- Distribuição inteligente de tráfego para melhorar a disponibilidade, confiabilidade e desempenho por meio de balanceamento de carga.

- Regras na fase de request, de resposta e outras regras do Rules Engine.

- O Edge Application resolve a requisição e envia uma resposta adequada.

- A requisição só chega à origem caso o edge node não contenha a resposta necessária, após passar por todas as políticas de segurança implementadas.

- Os clientes podem usar ferramentas de observabilidade para monitorar e agir proativamente contra qualquer ameaça:

- Real-Time Events permite acesso a logs detalhados para insights e auditoria em tempo real.

- Real-Time Metrics oferece visibilidade em tempo real das tendências de desempenho e segurança por meio de gráficos detalhados.

- Data Stream ajuda a enviar dados para plataformas de SIEM ou Big Data para análise avançada e detecção de ameaças.

- Os clientes também podem implementar perfeitamente integrações personalizadas com a Azion para reforçar a segurança, como IdP, SSO, plataformas de SIEM e Big Data, e muito mais.

Componentes

- Edge Network: uma arquitetura altamente distribuída que inclui edge nodes estrategicamente localizados.

- Edge Application: permite criar aplicações que executam na Azion Edge Network.

- Application Accelerator: usado para personalizar regras de otimização de cache, chaves de cache e cookies com base em padrões estabelecidos.

- Edge Cache: add-on global para armazenar conteúdo em cache no edge da rede.

- Edge Functions for Edge Application: permite criar aplicações serverless baseadas em eventos, no edge da rede, mais próximas dos usuários.

- Rules Engine for Edge Application: permite configurar cenários onde políticas específicas são aplicadas, proporcionando controle granular sobre a entrega.

- Edge Firewall: fornece configurações principais para configurar sua instância, permitindo associá-la a domínios e ativar módulos para proteger usuários, aplicações e redes.

- DDoS Protection: detecta e mitiga ataques DDoS e DoS.

- Web Application Firewall (WAF): permite configurar proteção contra ataques e vulnerabilidades.

- Bot Manager: solução abrangente da Azion para gerenciamento de bots.

- Edge Functions for Edge Firewall: crie aplicações serverless baseadas em eventos no edge da rede, incluindo funções com seu próprio código-fonte de segurança.

- Rules Engine for Edge Firewall: permite configurar cenários onde políticas específicas são aplicadas, proporcionando controle granular sobre a entrega.

- Integrações do Marketplace da Azion e integrações personalizadas:

- Proteção contra bot.

- DataDome Bot Protection

- Radware Bot Manager

- Cardstream: monitoramento e prevenção de fraudes com cartão pela Axur.

- Leakstream: monitoramento de vazamentos de credenciais pela Axur.

- IP Address Reputation: detecção em tempo real de usuários maliciosos pela IPQualityScore.

- Email Validation: detecção de fraudes por e-mail pela IPQualityScore.

- Phone Validation: verificação de números de telefone pela IPQualityScore.

- URL Validation: detecção de URLs maliciosas pela IPQualityScore.

- Face Detection: verificação biométrica facial pela Saffe.

- Id Matching: verificação de identidade pela Saffe.

- Liveness Detection: proteção contra spoofing pela Saffe.

- Observe suite: monitore e rastreie o tráfego por meio de Real-Time Metrics, Real-Time Events e Data Stream.

Implementação

- Crie uma edge application e faça o deploy no edge.

- Configure suas integrações personalizadas com a plataforma da Azion.

- Configure a aplicação, definindo origens, cache e outras configurações essenciais.

- Configure um domínio personalizado para sua aplicação.

- Defina os critérios e comportamentos das regras do Rules Engine. Por exemplo:

- Inspecionar cabeçalhos HTTP.

- Adicionar ou filtrar cookies.

- Validar parâmetros de input.

- Bloquear payloads maliciosos.

- Redirecionamentos.

- Reescrever a requisição.

- Defina os critérios e comportamentos das regras do Rules Engine. Por exemplo:

- Negar (Deny) ou descartar (Drop) requisições.

- Bloquear IPs maliciosos.

- Filtrar requisições HTTP específicas.

- Aplicar limites de taxa (rate limits).

- Executar edge functions com lógica personalizada.

- Instancie edge functions e integrações.

- Entre em contato com a equipe de Vendas para mais detalhes sobre a assinatura do Bot Manager.

- Monitore sua aplicação e refine as regras.

Documentação relacionada

- Reforce a segurança cibernética com a solução avançada de WAAP da Azion

- Proteja suas edge applications com uma solução de gerenciamento de bots

- Proteja sua aplicação

- Proteja sua infraestrutura

- Proteja seu DNS

- Implemente um perímetro de segurança em torno do seu API Gateway

- Acelere a modernização da segurança com edge computing

- Simplifique sua jornada e proteja seu negócio com automação de segurança

- Fortaleça a Governança, Risco e Conformidade (GRC) em sua organização